Еще в ноябре прошлого года была подтверждена серьезная уязвимость в безопасности графического процессора Mali, которая может затронуть миллионы телефонов Samsung, работающих на чипсетах Exynos. С тех пор эта уязвимость Mali стала частью цепочки, которую успешно использовали хакеры, чтобы привести ничего не подозревающих интернет-пользователей Samsung на вредоносные веб-сайты. И хотя эта конкретная цепочка эксплойтов была разорвана, обнаруженная в прошлом году уязвимость Mali по-прежнему затрагивает почти все устройства Samsung на базе Exynos, за исключением Galaxy S22 и его графического процессора Xclipse 920.

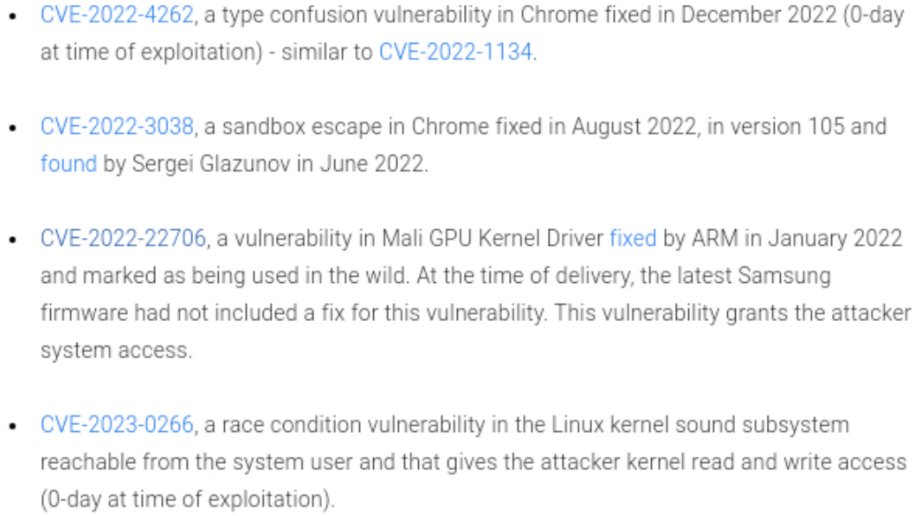

В декабре 2022 года группа анализа угроз Google (TAG) обнаружила эту цепочку эксплойтов, основанную на нескольких уязвимостях нулевого и n-дневного дней и нацеленную на интернет-браузеры Chrome и Samsung.

В частности, две уязвимости в этой цепочке касаются Chrome. А поскольку Samsung Internet Browser использует Chromium, приложение использовалось в качестве вектора атаки в связи с уязвимостью драйвера ядра графического процессора Mali, о которой сообщалось в прошлом году. Этот эксплойт Mali предоставляет злоумышленникам доступ к системе.

С помощью этой цепочки эксплойтов хакеры рассылали одноразовые ссылки через SMS на устройства Samsung Galaxy, расположенные в ОАЭ (Объединенных Арабских Эмиратах). Ссылки будут перенаправлять ничего не подозревающих пользователей на страницу, которая предоставит «полнофункциональный набор шпионских программ для Android, написанный на C++, который включает библиотеки для расшифровки и сбора данных из различных приложений чата и браузера».

Какова текущая ситуация? Что ж, Google исправила две уязвимости Chrome, упомянутые выше, и исправила свои собственные телефоны Pixel в начале 2023 года. Samsung также исправила свой интернет-браузер Samsung в декабре 2022 года. Корейский технический гигант устранил две уязвимости, связанные с Chromium (CVE-2022-4262). и CVE-2022-3038) через обновление приложения интернет-браузера после версии 19.0.6.

В декабре Samsung разорвала цепочку эксплойтов, которая использовала свое интернет-приложение на основе Chromium и уязвимость ядра Mali, и похоже, что атаки на пользователей в ОАЭ прекратились. Однако остается одна вопиющая проблема.

Цепочка эксплойтов, описанная Google сегодня, была устранена благодаря декабрьским обновлениям интернет-браузера Samsung. Но одно звено в цепочке, состоящее из массивной уязвимости безопасности Mali (CVE-2022-22706), остается неисправленным на устройствах Samsung, оснащенных чипсетами Exynos и графическими процессорами Mali. То есть, несмотря на то, что Mali уже предоставила исправление для своего эксплойта драйвера ядра еще в январе 2022 года.

Пока Samsung не исправит эту проблему с помощью исправления прошивки безопасности, содержащего исправление Mali, похоже, что большинство устройств Galaxy с SoC Exynos остаются уязвимыми для эксплойта драйвера ядра графического процессора Mali.

Иван Ковалев

VIA

iPhone 14 официально уже здесь, чтобы "разгромить" прошлогодний iPhone 13. Но стоит ли следовать ажиотажу, остаться